Assalamu'alaykum, selamat siang, masih ketemu sama ane di blog idaman para remaja :v kali ini ane masih berlanjut pada materi Web Server, dan masih pada Apache. abis BAB Apache ntar lanjut NGiNX :v materi kali ini kita bakalan nyoba untuk membuat Url ke Web site kita menggunakan https, sebelumnya masih mainstream ye pake http. yuk kita simak aje langsung :

Konsep Dasar

Sebelumnya ane pernah mempelajari ini pas materi Windows Server 2012 R2, kala itu ane bikin ginian juga, kalo mau ngintipin sok atuh nih link nya >>> https windows server 2012 R2 jadi, HTTPS ini (Hypertext Transfer Protocol Secure ini adalah versi amannya HTTP, merupakan sambungan aman terhadap Website, untuk mengenkripsi content dari website itu. untuk mengenkripsiannya menggunakan SSL atau Secure Socket Layer. SSL ini berbentuk Sertifikat, sertifikat tersebut yang menjadikan sambungan aman (HTTPS) dan akan dibaca oleh setiap Web Browser ketika Client merequest sebuah Content.

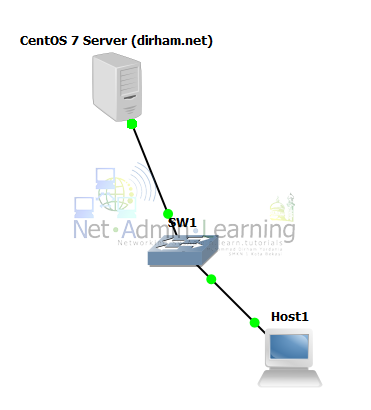

Topologi

Konfigurasi

1. Pertama, masuk dulu ke direktori certs yang terletak di /etc/pki/tls/ dengan mengetik perintah berikut :

cd /etc/pki/tls/certs

nantinya pada Direktori certs ini kita akan membuat file berformat .key , .crt , .crs supaya gampang mencari file - file tersebut/mudah diingat sih kata ane mah.

2. kita mulai untuk membuat file .key dan beri nama bebas ya disini ane pake nama ane.

make dirham.key

lalu akan diminta untuk membuat password, silahkan masukkan password bebas, disini ane pake Password root biar gampang diinget.

3. lalu kita buat juga private key tadi untuk rsa. dengan perintah berikut :

openssl rsa -in dirham.key -out dirham.key

4. kita buat juga csr nya dengan perintah berikut :

make dirham.csr

lalu disini bakalan disuruh bikin Certificate Request atau csr ini ada yang namanya Country Name (C), State or Province Name (S), Locality Name/City (L), Organization Name (O), Organization Unit (OU), Common Name (CN), dan Email Address (E). sebagai contoh kita isi seperti dibawah ini, sebenarnya ini sebagai Identitas untuk si requester untuk dibuatnya sebuah sertifikat SSL kepada penyedia SSL.

5. kalau tadi kita merequest, sekarang kita juga yang nyaut sendiri :v kita bikin deh sertifikatnya, ini akan diisikan csr dan key dalam crt.

openssl x509 -in dirham.csr -out dirham.crt -req -signkey dirham.key -days 3650

keterangan :

x509 >>> format public key certificates atau sertifikat yang digunakan

-in >>> sumber dari identitas yang nantinya akan dimasukkan kedalam sertifikat yang akan dibuat

-out >>> sertifikat atau hasil generate file

-req -signkey >>> file key

-days >>> jangka waktu / masa berlaku.

6. tadi di direktori /etc/pki/tls/certs pindah ke Direktori root.

7. kita instal mod_ssl -y dulu.

yum install mod_ssl -y

8. lalu kita edit file ssl.conf karena sudah terinstal tadi, file tersebut terletak di direktori /etc/httpd/conf.d/.

nano /etc/httpd/conf.d/ssl.conf

9. kita cari skrip berikut :

10. lalu kita ganti dengan skrip berikut :

SSLProtocol -All +TLSv1.1 +TLSv1.2

11. mah kita ganti tata letak file pada direktorinya. kita cari skrip berikut :

12. kalo udah ketemu kita ganti skripnya seperti berikut :

SSLCertificateFile /etc/pki/tls/certs/dirham.crt

nah setelah dibuatnya file .crt tadi, maka sudah diletakkan pada Direkori /etc/pki/tls/certs tadi. itu merupakan untuk menambahkan dimana lokasi sertifikat berada.

SSLCertificateKeyFile /etc/pki/tls/certs/dirham.key

lokasi private key nya sama, ada direktori /etc/pki/tls/certs untuk menambahkan dimana lokasi file key berada.

13. karena kita membuat filenya tidak pada lokasi default, maka kita harus eksekusi restorecon dahulu.

14. setelah itu kita buat file virtual host yang sebelumnya sudah dibuat, atau mau bikin baru insya allah berfungsi nantinya saat ditampilkan.

nano /etc/httpd/conf.d/vhostbikinan.conf

15. kali ini ane mau nambahin baris dibawahnya virtualhoost yang sebelumya sudah dibuat.

keterangan :

SSLEngine on >>> berfungsi untuk menyalakan SSL.

SSLCertificateFile /etc/pki/tls/certs/dirham.crt >>> lokasi sertifikat berada.

SSLCertificateKeyFile /etc/pki/tls/certs/dirham.key >>> lokasi private key berada.

16. untuk mengecek konfigurasi yang berhubungan dengan apache/httpd tadi, kita bisa lakukan perintah dibawah ini :

apachectl configtestmaka hasilnya harus Syntax OK yang menandakan tidak ada kesalahan dalam konfigurasinya.

17. setelah itu restart httpd nya untuk mengupdate hasil konfigurasi.

systemctl restart httpd

18. kita juga harus tambahkan layanan https pada Firewall untuk bisa ditampilkan https nya nanti.

firewall-cmd --add-service=https --permanentperintah diatas untuk menambahkan https pada firewall

firewall-cmd --reloadperintah diatas istilahnya untuk merefresh, mengupdate hasil konfigurasi tadi.

Pengujian

Chromium

percobaan kali ini ane pake 2 Web Browser, untuk membuktikan seisi dari Sertifikat yang terbaca pada Web Browser pada HTTPS ini. berikut ini adalah penjelasannya :

1. Buka aplikasi Web Browser Chromium, lalu kita coba cek dulu atau Akses dulu Website sebelumnya yang sudah terbuat dengan HTTP dulu.

2. kalau website nya sudah ditampilkan, lalu tambahkan protokol https:// dibelakang url. sehingga menjadi :

https://www.dirham.net

3. maka akan muncul seperti ini, tampilan peringatan kemanan dari Web Browser Chromium ini. klik ADVANCED.

4. setelah itu kita bisa klik langsung link untuk ke website nya. klik Proceed to www.dirham.net (unsafe).

5. lalu akan ditampilkan seperti biasa, namun pada ikon gemboknya ditandai silang dan tulisan https nya dicoret, menandakan Sertifikatnya belum terpercaya oleh Web Browser, karena Sertifikatnya masih bikinan sendiri, jadinya belum terpecaya oleh semua Web Browser.

6. untuk melihat seisi dari Sertifikat secara detail, kita klik kanan ikon gembok nya, lalu klik Details.

7. kita bisa pilih keduanya yaitu SHA-1 Certificate dan Certificate Error.

8. nah pada tampilan Generalnya akan ditampilkan seperti ini. kita bisa klik Tab Details.

9. Field nya bisa kita pilih antara Issuer dan Subject yang keduanya berisi dari hasil konfigurasi make dirham.csr.

Mozilla Firefox

nah pada Chromium tadi cukup ribet, kita bisa mencoba juga pada Mozilla Firefox ini. lebih mudah menurut ane, kita simak deh :

1. seperti biasa, pada url kita tambahkan protokol https dibelakang www.dirham.net

2. nah akan ditampilkan seperti ini, peringatan keamanan cuy. kita bisa klik Add Exception...

3. klik View... untuk melihat sertifikatnya

4. maka inilah seisi Sertifikatnya yang ditampilkan menggunakan Mozilla Firefox.

Atau......

5. pada Add Security Exception tadi, kita bisa klik Confirm Security Exception, sebagai tanda kita akan memaksa untuk mengakses website yang sertifikatnya yang belum terpercaya.

6. dan inilah tampilannya pada Web Browser Mozilla Firefox, gemboknya ada tanda serunya.

No comments:

Post a Comment